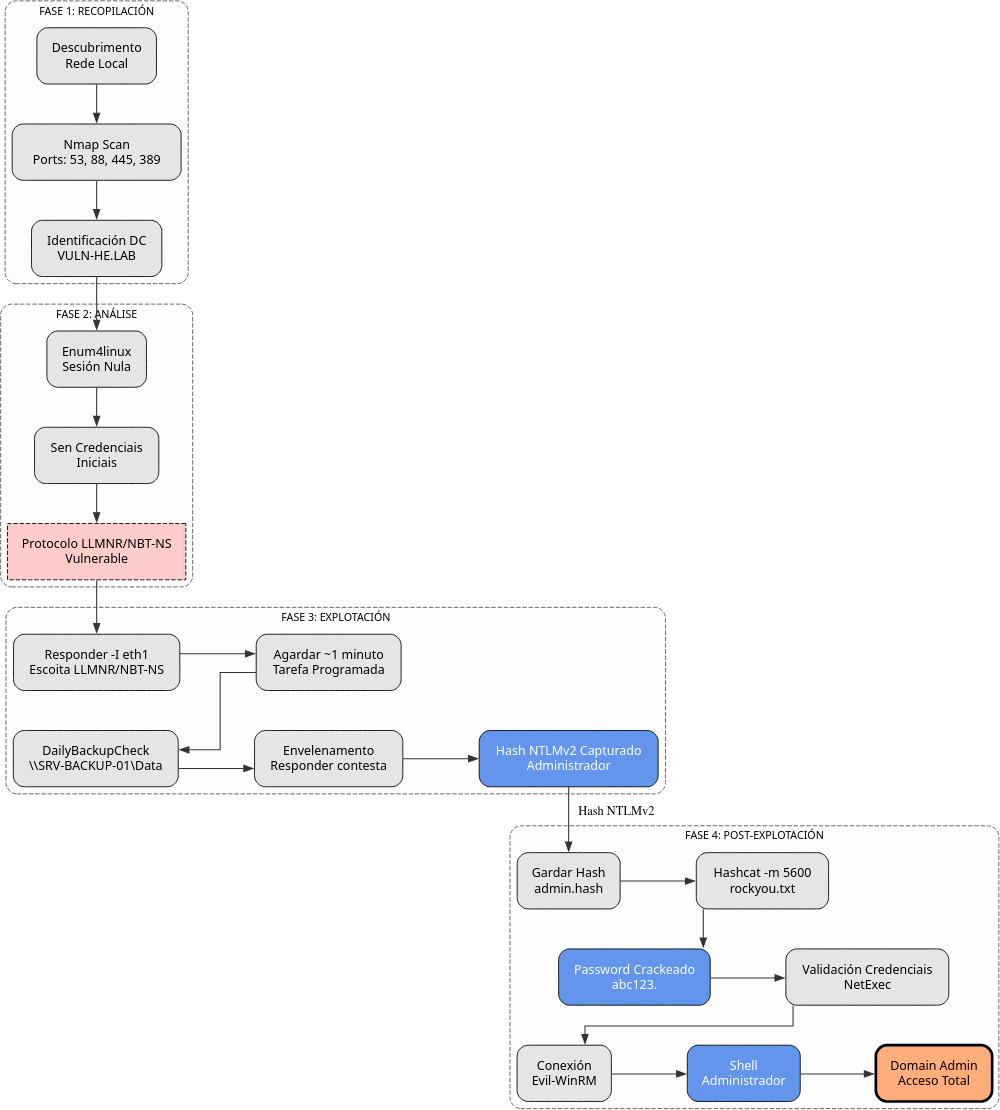

Vector de Ataque: Envelenamento LLMNR/NBT-NS (Responder)

De interese...

Fase: 2. Análise

Requisitos: Acceso á rede local (mesmo segmento L2) onde reside o DC.

Descrición: O protocolo LLMNR (Link-Local Multicast Name Resolution) e NBT-NS utilízanse para resolver nomes de host cando o DNS falla. Se un equipo pregunta por un recurso que non existe, calquera equipo da rede pode "responder" dicindo "son eu" e solicitar autenticación.

Neste laboratorio, existe unha tarefa programada chamada DailyBackupCheck que se executa cada minuto con credenciais de Administrador, intentando acceder a un recurso compartido inexistente (\\SRV-BACKUP-01\Data).

Diagrama de ataque

Procedemento Paso a Paso

1. Preparación de Responder

Na máquina atacante (Kali), iniciamos Responder especificando a interface de rede conectada ao laboratorio (ex: eth1 ou vboxnet0).

-I: Interface.-

-d: Activa a resposta DHCP (opcional, pero útil).-

-w: Activa a resposta WPAD.-

-v: Verbose (para ver máis detalles).

2. Captura do Hash

Esperamos aproximadamente 1 minuto (frecuencia da tarefa programada no DC). O DC intentará conectar co atacante e enviará o seu hash NTLMv2.

Saída esperada en Responder:

[SMB] NTLMv2-SSP Client : 192.168.56.100

[SMB] NTLMv2-SSP Username : VULN-HE\Administrador

[SMB] NTLMv2-SSP Hash : Administrador::VULN-HE:11223344...

Copiar todo o hash (dende Administrador:: ata o final da cadea hexadecimal) nun ficheiro chamado admin.hash.

3. Cracking do Hash

Usamos hashcat ou john para romper o hash. Como o contrasinal é abc123., un ataque de dicionario básico ou forza bruta curta funcionará rápido.

Nunha consola de Kali executar:

Con Hashcat:

# Identificar o modo de Hashcat:

hashcat --example | grep -B2 -i netntlmv2 # Modo 5600 = NetNTLMv2

hashcat -m 5600 admin.hash /usr/share/wordlists/rockyou.txt --force

Con John the Ripper:

4. Acceso ao Sistema

Unha vez obtido o contrasinal (abc123.), validamos o acceso. O Administrador ten permisos para conectarse por SMB, RDP e WinRM.

Resultado:

Acceso total como Domain Admin.