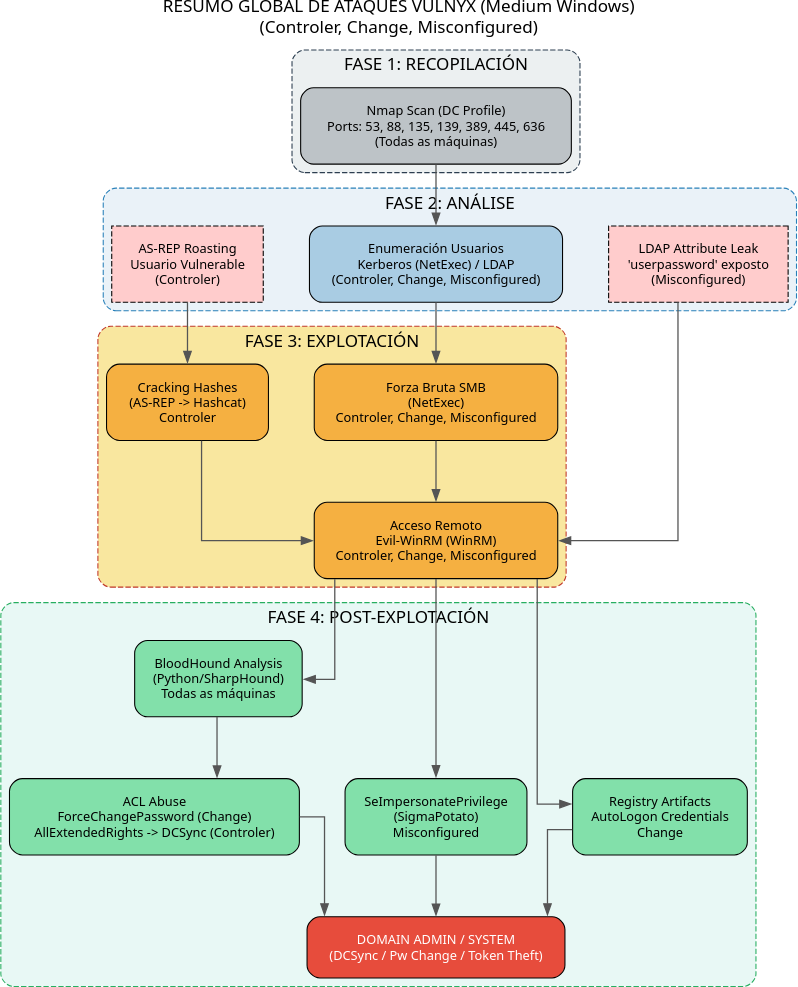

Diagrama Global de Ataque medium Windows VulNyx

Este diagrama actúa como un mapa de calor das técnicas utilizadas na serie VulNyx centrada en Active Directory, agrupando as máquinas por vector de ataque en cada fase para ofrecer unha visión de conxunto rápida.

Resumo Comparativo destas 3 Máquinas:

Estas tres máquinas (Controler, Change, Misconfigured) representan un laboratorio esencial para comprender ataques modernos contra contornas de Active Directory, centrándose en malas configuracións de Kerberos, permisos ACL abusivos e privilexios locais perigosos.

- Controler: Focada en ataques a Kerberos (AS-REP Roasting) e escalada mediante permisos de replicación (DCSync).

- Change: Introduce a enumeración remota sen credenciais, movemento lateral mediante ACLs (ForceChangePassword) e escalada final por credenciais esquecidas no rexistro (AutoLogon).

- Misconfigured: Destaca por fugas de información en atributos LDAP (

userpassword) e escalada de privilexios local clásica en Windows (SeImpersonatePrivilege con SigmaPotato).

Resumo Detallado por Fases

Fase 1: Recopilación

Identificación do perfil de Domain Controller.

- Perfil DC: Todas as máquinas expoñen a ampla gama de portos típicos dun Controlador de Dominio: DNS (53), Kerberos (88), RPC (135), LDAP (389/636), SMB (445) e WinRM (5985).

Fase 2: Análise

O foco principal é a enumeración de usuarios e a detección de configuracións inseguras en Kerberos e LDAP.

- Enumeración de Usuarios: Uso de ferramentas como

NetExec(ouKerbrute) para validar nomes de usuario contra o KDC. - Kerberos Misconfiguration: Detección de usuarios con "Pre-Authentication Disabled" vulnerable a AS-REP Roasting (Controler).

- LDAP Information Leak: Descubrimento de contrasinais en texto claro almacenados erronesmente en atributos como

userpasswordou descricións (Misconfigured).

Fase 3: Explotación

Obtención do primeiro acceso ao dominio.

- Cracking Offline: Crackeo de hashes TGT obtidos vía AS-REP Roasting (Controler).

- Forza Bruta: Ataques dirixidos contra usuarios validados na fase anterior para obter acceso SMB/WinRM (Change).

- Uso de Credenciais Filtradas: Acceso directo usando contrasinais atopados en atributos LDAP (Misconfigured).

Fase 4: Post-Explotación (Escalada e Dominio)

A fase máis complexa, onde se pasa de usuario do dominio a Administrador do Dominio.

- Análise con BloodHound: Ferramenta crítica en todas as máquinas para visualizar o camiño cara ao obxectivo.

- Abuso de ACLs (Access Control Lists):

- DCSync (AllExtendedRights): Simulación dun DC para replicar hashes de contrasinais (incluído o de

krbtgt) (Controler). - ForceChangePassword: Permiso para cambiar o contrasinal doutro usuario sen coñecer o actual (Change).

- DCSync (AllExtendedRights): Simulación dun DC para replicar hashes de contrasinais (incluído o de

- Privilexios Locais:

- SeImpersonatePrivilege: Uso de exploits "Potato" para escalar a SYSTEM desde unha conta de servizo (Misconfigured).

- Artefactos do Sistema:

- AutoLogon: Recuperación de credenciais de administrador almacenadas en texto claro no Rexistro de Windows (Change).