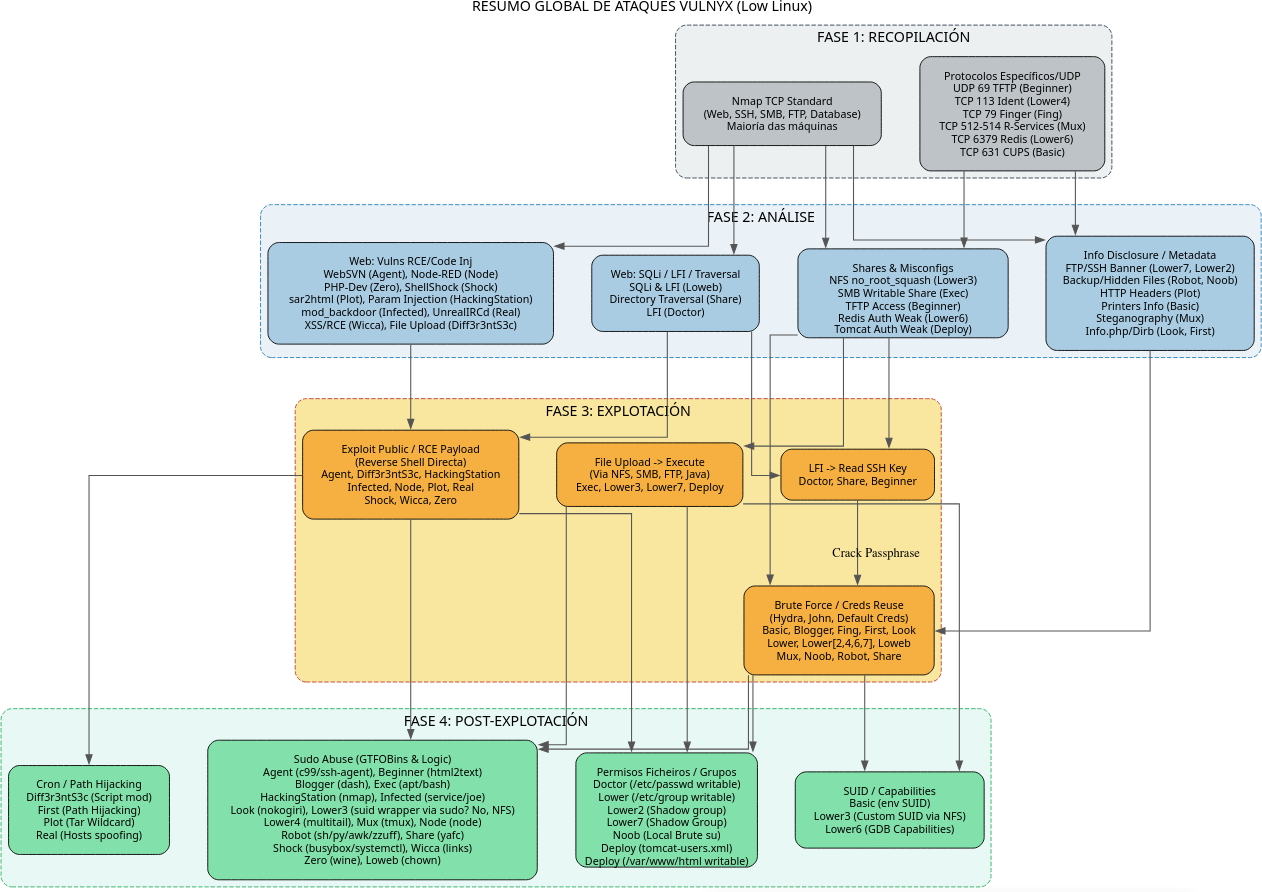

Diagrama Global de Ataque low linux VulNyx

Este diagrama actúa como un mapa de calor das técnicas utilizadas na serie VulNyx, agrupando as máquinas por vector de ataque en cada fase para ofrecer unha visión de conxunto rápida.

Resumo Detallado por Fases

Fase 1: Recopilación

Nesta fase, o obxectivo é identificar a superficie de ataque. Nas 30 máquinas analizadas, observamos dous patróns:

- Escaneo Estándar (TCP): A inmensa maioría das máquinas expoñen portos web (80/8080/3000/5000) e de administración (22 SSH). Este é o punto de partida común.

- Portos Específicos/Legacy (A Clave): Moitas máquinas de VulNyx deséñanse para ensinar sobre protocolos menos comúns ou antigos. Se o escaneo non é exhaustivo (UDP ou todos os portos TCP), perderase o vector de entrada en máquinas como:

- UDP 69 (TFTP): Beginner (crítico para baixar o backup).

- TCP 113 (Ident): Lower4 (necesario para enumerar o usuario).

- TCP 512-514 (R-Services): Mux (uso de

rshen lugar de ssh). - TCP 6379 (Redis): Lower6.

Fase 2: Análise

Unha vez detectados os portos, a análise divídese en tres grandes bloques estratéxicos:

- Fuga de Información (Info Disclosure): É o vector máis frecuente para evitar ataques "a cegas".

- Banners: Ler as versións ou mensaxes de benvida en FTP/SSH (Lower7, Lower2) a miúdo regala o nome de usuario válido.

- Ficheiros Ocultos/Backups: Atopar ficheiros

.swp,.bakou directorios ocultos (Noob, Robot, Beginner) adoita proporcionar credenciais directas. - Headers/Metadata: Cabeceiras HTTP (Plot) ou metadata en imaxes (Robot, Mux) revelan dominios ou contrasinais.

- Enumeración Web Activa: O uso de

dirb,gobusterouwfuzzé mandatorio para atopar paneis de login, webshells (Agent, Diff3r3ntS3c) ou instalacións vulnerables (Blogger, Loweb). - Configuracións Inseguras: Servizos que permiten acceso sen autenticación ou con configuracións por defecto (Node, Lower3 con NFS, Lower6 con Redis).

Fase 3: Explotación (Entrada)

- RCE Directo (Exploits Públicos): Se na Fase 2 atopouse un software vulnerable (WebSVN, Sar2HTML, Tomcat, ShellShock), a explotación adoita ser directa mediante un script de Python ou

curl(Agent, Plot, Shock). - Forza Bruta Dirixida: Unha vez obtido un usuario na Fase 2 (Info Disclosure), utilízase

hydraou scripts personalizados. Rara vez se fai forza bruta "a cegas"; case sempre é contra un usuario xa coñecido (Lower series, Mux, Fing). - Cadea LFI -> Chave SSH: Un patrón común é usar un LFI para ler

/home/user/.ssh/id_rsaou ficheiros de configuración para logo conectarse por SSH (Doctor, Share). - Upload & Execute: Subir unha webshell mediante un protocolo de compartición de ficheiros (SMB, FTP, NFS) e executala vía web (Exec, Lower3, Lower7).

Fase 4: Post-Explotación (Escalada)

- Sudo Abuse (GTFOBins): É, con diferenza, a técnica máis repetida. O usuario ten permiso para executar un binario con

sudosen contrasinal. O reto está en saber como usar ese binario (apt,nmap,tmux,node,ruby/nokogiri, etc.) para xerar unha shell (Blogger, Exec, HackingStation, Mux, Node, Wicca). - Permisos de Ficheiros/Grupos: A segunda técnica máis común. Pertencer ao grupo

shadowou ter permisos de escritura en/etc/passwdou/etc/shadowpermite modificar o sistema para entrar como root (Lower2, Lower7, Loweb, Doctor). - Cron Jobs & Path Hijacking: Atopar scripts que se executan automaticamente e aproveitar wildcards (

tar *en Plot) ou rutas relativas no PATH (First) para inxectar código malicioso. - SUID/Capabilities: Binarios con permisos especiais que permiten elevar privilexios se se usan incorrectamente, como

envSUID (Basic) ougdbcon capabilities (Lower6).