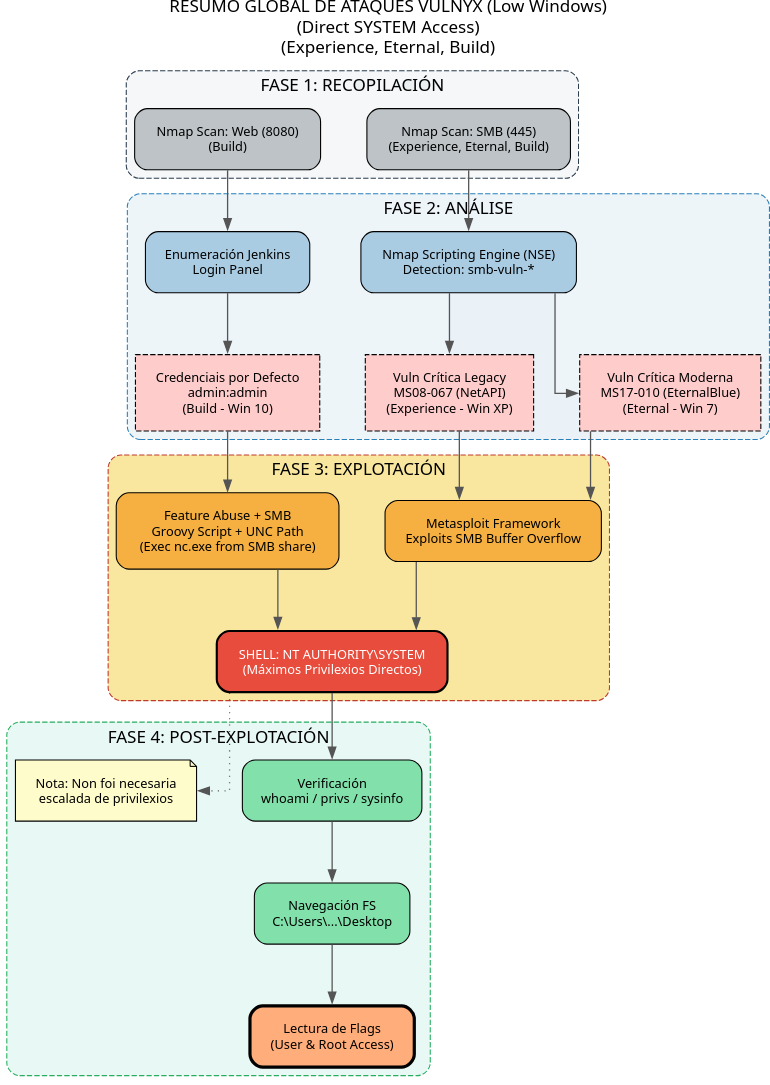

Diagrama Global de Ataque low Windows VulNyx

Este diagrama actúa como un mapa de calor das técnicas utilizadas na serie VulNyx, agrupando as máquinas por vector de ataque en cada fase para ofrecer unha visión de conxunto rápida.

Resumo Comparativo destas 3 Máquinas:

Este diagrama destaca un patrón común nestas tres máquinas: todas permiten obter acceso directo como SYSTEM (máximos privilexios en Windows) na fase de explotación, eliminando a necesidade dunha fase complexa de escalada de privilexios.

- Experience (Windows XP): Representa a era antiga. Vulnerable a MS08-067, un desbordamento de búfer clásico no servizo Server. Nmap detéctao facilmente e Metasploit explótao automaticamente devolvendo SYSTEM.

- Eternal (Windows 7): Representa a era intermedia. Vulnerable a MS17-010 (EternalBlue). Similar á anterior, é un fallo no protocolo SMBv1 que permite execución de código no kernel, outorgando SYSTEM directamente.

- Build (Windows 10): Representa a era moderna. O sistema operativo é seguro por defecto, polo que o vector non é un exploit de kernel, senón unha mala configuración de aplicación (Jenkins con credenciais por defecto). Dado que Jenkins corre como servizo de sistema, a execución de código (via Groovy e SMB) herda os permisos de SYSTEM.

Punto común clave: En ningún dos tres casos foi necesario realizar técnicas de escalada de privilexios (como Token Impersonation, Kernel Exploits locais ou DLL Hijacking), xa que o vector de entrada inicial xa proporcionou o nivel de acceso máis alto.

Aquí tes o Resumo Detallado por Fases específico para as 3 máquinas Windows (Experience, Eternal, Build).

Este resumo segue a mesma estrutura que o realizado anteriormente para as 30 máquinas, pero céntrase nas particularidades das contornas Windows e na obtención directa de privilexios máximos.

Fase 1: Recopilación

Nesta fase, o obxectivo principal en contornas Windows é identificar a versión exacta do sistema operativo, xa que isto determina a viabilidade dos exploits de kernel.

- Escaneo de Portos (SMB é o Rei):

- En todas as máquinas (Experience, Eternal, Build), o porto 445 (SMB) está aberto. Este é o vector de ataque principal ou secundario en case todas as máquinas Windows CTF.

- A máquina Build presenta unha superficie de ataque mixta ao expoñer tamén un porto web non estándar (8080 Jenkins).

- OS Fingerprinting (Crítico):

- A diferenza de Linux, onde a versión do kernel pode variar moito, en Windows saber se é XP (Experience), Windows 7 (Eternal) ou Windows 10 (Build) dita o camiño a seguir inmediatamente.

Fase 2: Análise

Unha vez identificada a versión de Windows, a análise divídese en dúas estratexias:

- Escaneo de Vulnerabilidades (NSE Scripts):

- Para sistemas Legacy (XP, Win7), o uso de scripts de Nmap (

smb-vuln-*) é a técnica de ouro. - Permite confirmar MS08-067 en Experience e MS17-010 (EternalBlue) en Eternal antes de lanzar calquera ataque, evitando inestabilidade no sistema.

- Para sistemas Legacy (XP, Win7), o uso de scripts de Nmap (

- Análise de Configuración Web:

- En sistemas modernos (Windows 10 - Build) que son inmunes aos exploits SMB clásicos, a análise céntrase na capa de aplicación.

- A proba de credenciais por defecto (

admin:admin) en servizos críticos como Jenkins é o vector principal.

Fase 3: Explotación

Esta é a fase onde estas tres máquinas se diferencian radicalmente das de Linux: o acceso inicial adoita outorgar privilexios totais.

- Exploits de Kernel/Memoria (Buffer Overflows):

- Experience: Explota un fallo no servizo Server (

netapi32.dll). Ao ser un servizo do sistema, a shell devolta ten permisos de sistema. - Eternal: Explota un fallo no manexo de paquetes SMBv1 no kernel. A execución de código ocorre a nivel de núcleo, outorgando control total.

- Experience: Explota un fallo no servizo Server (

- Abuso de Funcionalidades (Feature Abuse):

- Build: Non usa un "bug" de software, senón unha característica lexítima (Consola de Scripts Groovy) mal protexida. Como Jenkins roda como servizo de Windows (por defecto como LocalSystem), calquera código executado herda eses privilexios.

- Técnicas de Payload:

- Uso de Meterpreter para estabilidade en exploits de memoria.

- Uso de rutas UNC SMB (

\\IP\share\nc.exe) para evadir a necesidade de subir ficheiros localmente antes da execución (Build).

Fase 4: Post-Explotación

A característica definitoria destas tres máquinas é a ausencia de escalada de privilexios tradicional.

- Acceso Directo a SYSTEM:

- En Linux, é raro obter

rootdirectamente (agás en casos de servizos moi mal configurados). En Windows, os exploits remotos contra SMB ou servizos como Jenkins devolven case sempre NT AUTHORITY\SYSTEM.

- En Linux, é raro obter

- Verificación en lugar de Escalada:

- O fluxo de traballo non implica buscar binarios SUID ou tarefas programadas.

- Redúcese a confirmar o acceso (

whoami,getuid) e navegar polo sistema de ficheiros (cd C:\Users\...) para recoller as bandeiras.

- Movemento Lateral (Implicit):

- Aínda que non se require nestas máquinas CTF, o acceso como SYSTEM permite o volcado de credenciais (

hashdump,mimikatz) para moverse a outras máquinas do dominio, o cal sería o paso lóxico seguinte nunha auditoría real.

- Aínda que non se require nestas máquinas CTF, o acceso como SYSTEM permite o volcado de credenciais (