Autenticación Kerberos en Active Directory

Conceptos base para entender Kerberoasting, AS-REP Roasting, Silver Ticket e Golden Ticket

Este documento introduce o funcionamento de Kerberos en Active Directory (AD) e explica catro técnicas fundamentais de hacking ético: Kerberoasting, AS-REP Roasting, Silver Ticket e Golden Ticket.

O obxectivo é comprender:

- O fluxo interno de Kerberos

- Que é un SPN

- Que son TGT e TGS

- Que necesita cada ataque

- Que se obtén en cada un

- Se permite Pass-the-Hash

- En que fase ofensiva se sitúa cada técnica

1. Como funciona Kerberos en Active Directory

Kerberos é un protocolo de autenticación baseado en tickets que permite verificar identidades sen enviar contrasinais en claro. Para entendelo é necesario coñecer tres conceptos:

- KDC (Key Distribution Center)

- TGT (Ticket Granting Ticket)

- TGS (Service Ticket)

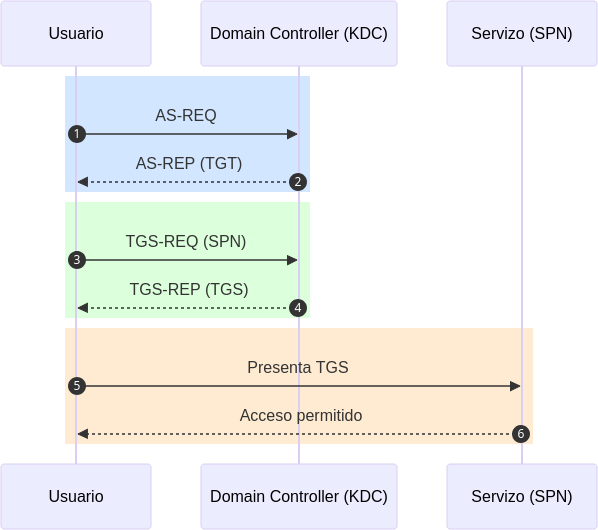

1.1 Fluxo Kerberos

A autenticación Kerberos funciona así:

Usuario → DC: AS-REQ (solicitude inicial)

DC → Usuario: AS-REP (TGT cifrado con KRBTGT)

Usuario → DC: TGS-REQ (pide acceso ao SPN)

DC → Usuario: TGS-REP (TGS cifrado coa chave do servizo)

Usuario → Servizo: Presenta o TGS

Servizo → Usuario: Acceso concedido

2. Conceptos clave

2.1 SPN (Service Principal Name)

Un SPN identifica un servizo dentro do dominio. Exemplos:

- MSSQLSvc/server01.lab.local:1433

- CIFS/server01.lab.local

- HTTP/intranet.lab.local

2.2 TGT

- Ticket de alto nivel que permite pedir outros tickets.

- Cifrado coa clave da conta KRBTGT.

2.3 TGS

- Ticket para un servizo concreto.

- Cifrado coa NTLM ou AES da conta de servizo asociada ao SPN.

3. Kerberoasting

Que é

Ataque no que un usuario do dominio solicita TGS de contas con SPN e obtén tickets cifrados que se crackean offline para recuperar contrasinais.

Requisitos

- Usuario válido do dominio

- Contas con SPN configurado

Que se obtén

- Hash TGS-REP ($krb5tgs$)

Permite Pass-the-Hash

- Non directamente

- Si despois de crackear e obter a NTLM hash

Fase ofensiva

- Fase 2: Recopilación

- Fase 3: Explotación

- Fase 4: Post-Explotación

4. AS-REP Roasting

Que é

Ataque que permite obter un AS-REP cifrado para usuarios que teñen desactivada a preautenticación Kerberos.

Requisitos

- Usuario con Do not require Kerberos preauthentication

Que se obtén

- Hash AS-REP ($krb5asrep$)

Permite Pass-the-Hash

- Non directamente

- Si despois de crackear

Fase ofensiva

- Fase 2: Recopilación

- Fase 3: Explotación

- Fase 4: Post-Explotación

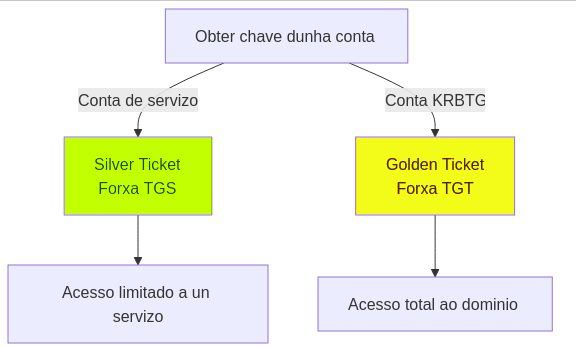

5. Silver Ticket

Que é

Forxe dun TGS falso para un servizo concreto usando directamente a clave da conta asociada ao SPN (NTLM ou AES). O DC non intervén.

Requisitos

- NTLM hash ou AES key da conta de servizo

- SPN do servizo

Que se obtén

- TGS falsificado válido para ese servizo

Permite Pass-the-Hash(PTH)

- Si, é unha forma de PTH a nivel Kerberos

Fase ofensiva

- Fase 4: Post-Explotación

- Fase 5: Persistencia

6. Golden Ticket

Que é

Forxe dun TGT completo empregando a chave da conta KRBTGT, permitindo autenticarse como calquera usuario en calquera servizo.

Requisitos

- NTLM hash ou AES key da conta KRBTGT

Que se obtén

- TGT falsificado con validez total

Permite Pass-the-Hash

- Si

Fase ofensiva

- Fase 4: Post-Explotación

- Fase 5: Persistencia avanzada

7. Silver Ticket vs Golden Ticket

8. Relación entre técnicas

- Kerberoasting permite obter contrasinais de contas con SPN, pero non ofrece directamente a NTLM hash necesaria para Silver Ticket.

- AS-REP Roasting funciona igual neste sentido: o hash só serve despois de crackear.

- Silver Ticket require a clave real da conta de servizo.

- Golden Ticket require a clave KRBTGT, que dá control total do dominio.

9. Táboa comparativa final

| Técnica | Artefacto obtido | Require crackeo | Privilexios necesarios | PTH posible | Alcance | Fase |

|---|---|---|---|---|---|---|

| Kerberoasting | TGS cifrado | Si | Usuario normal | Só tras crackear | Servizo | 2–4 |

| AS-REP Roasting | AS-REP cifrado | Si | Usuario vulnerable | Só tras crackear | Usuario | 2–4 |

| Silver Ticket | TGS falsificado | Non | NTLM/AES servizo | Si | Servizo | 4–5 |

| Golden Ticket | TGT falsificado | Non | NTLM/AES KRBTGT | Si | Dominio enteiro | 4–5 |