Análise de Ataques en Redes Windows: Responder e NTLM Relay

1. Introdución

A seguridade nas redes locais de Windows vese a miúdo comprometida pola configuración por defecto dos protocolos de resolución de nomes (LLMNR, NBT-NS e mDNS). Cando o DNS falla, os equipos "grita" á rede local buscando axuda.

Ferramentas como Responder (creada por Laurent Garchery) aproveitan este comportamento para realizar dous tipos de ataques principais: 1. Captura de Credenciais: Para intentar descifralas (crackear) máis tarde. 2. NTLM Relay: Para usalas en tempo real e acceder a outros sistemas.

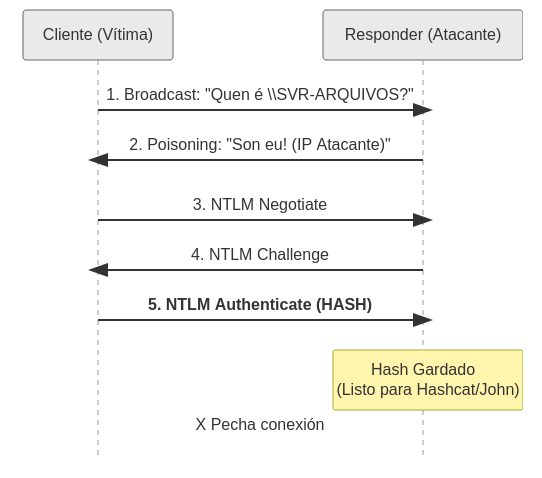

2. Escenario A: Captura de Hashes (Ataque Offline)

Este é o uso básico e por defecto de Responder. O obxectivo non é acceder inmediatamente, senón roubar o hash da contrasinal para rompelo despois.

Como funciona?

- O erro (Trigger): Un usuario intenta conectar a un recurso de rede escribindo mal o nome do equipo ou buscando un servidor antigo que xa non existe no DNS.

- Exemplo: O usuario quere ir a

\\SRV-ARQUIVOSpero escribe por erro\\SVR-ARQUIVOS(sen o 'R').

- Exemplo: O usuario quere ir a

- A difusión: O PC da vítima pregunta a toda a rede local (Broadcast) se alguén coñece ese servidor.

- O envelenamento: Responder está á escoita e mente: "Si, son eu. Envíame as túas credenciais para conectar".

- A captura: A vítima, crendo que atopou o servidor, envía o seu hash de autenticación (NetNTLMv2). Responder garda este hash e pecha a conexión ou mostra un erro.

Resultado

O atacante obtén un hash criptográfico. Agora debe usar ferramentas de cracking offline (como Hashcat ou John the Ripper) para intentar descubrir cal é o contrasinal en texto plano.

- Ferramentas implicadas: Só Responder.

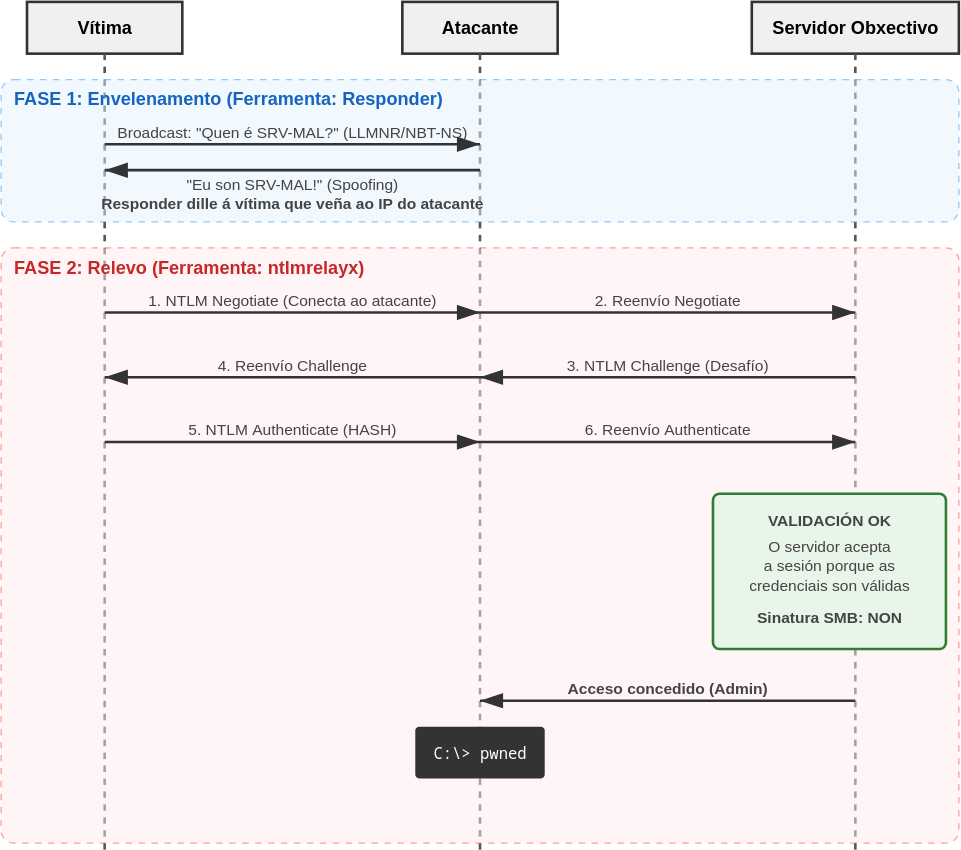

3. Escenario B: NTLM Relay (Ataque en Tempo Real)

Este ataque é moito máis crítico, xa que permite o acceso inmediato sen necesidade de coñecer ou descifrar o contrasinal.

O "Combo" de Ferramentas

Para que este ataque funcione, precísanse dúas ferramentas traballando en sintonía:

1. Responder: Configurado só para envelenar (debe ter os servidores SMB e HTTP desactivados no seu arquivo .conf). A súa única función é dicirlle á vítima: "O servidor que buscas son eu (o IP do atacante)".

2. ntlmrelayx (Impacket): Esta ferramenta escoita nos portos reais (TCP 445, 80) esperando a conexión que Responder atraeu.

Como funciona?

- Redirección: Responder engana á vítima mediante LLMNR/NBT-NS para que se conecte ao IP do atacante.

- Interceptación: A vítima conecta co atacante. ntlmrelayx recibe a conexión.

- O Relevo (Relay): En lugar de gardar o hash, ntlmrelayx inicia unha conexión simultánea contra outro equipo real da rede (o Obxectivo) e reenvía as credenciais da vítima.

-

Acceso: O servidor Obxectivo cre que fala coa vítima lexítima e concede o acceso. O atacante obtén unha sesión válida (por exemplo, para ver arquivos ou executar comandos remotos).

-

Ferramentas implicadas: Responder (como cebo) + ntlmrelayx (como proxy).

4. Estratexias de Mitigación

Para deter estes dous escenarios, necesitamos unha defensa en profundidade.

1. Deshabilitar LLMNR e NBT-NS (Mata o Escenario A e a Fase 1 do B)

Se deshabilitamos estes protocolos mediante GPO (Políticas de Grupo), os ordenadores deixan de "gritar" á rede cando non atopan un servidor. * Efecto: Responder queda xordo. Non pode capturar hashes nin redirixir tráfico porque ninguén lle pregunta nada.

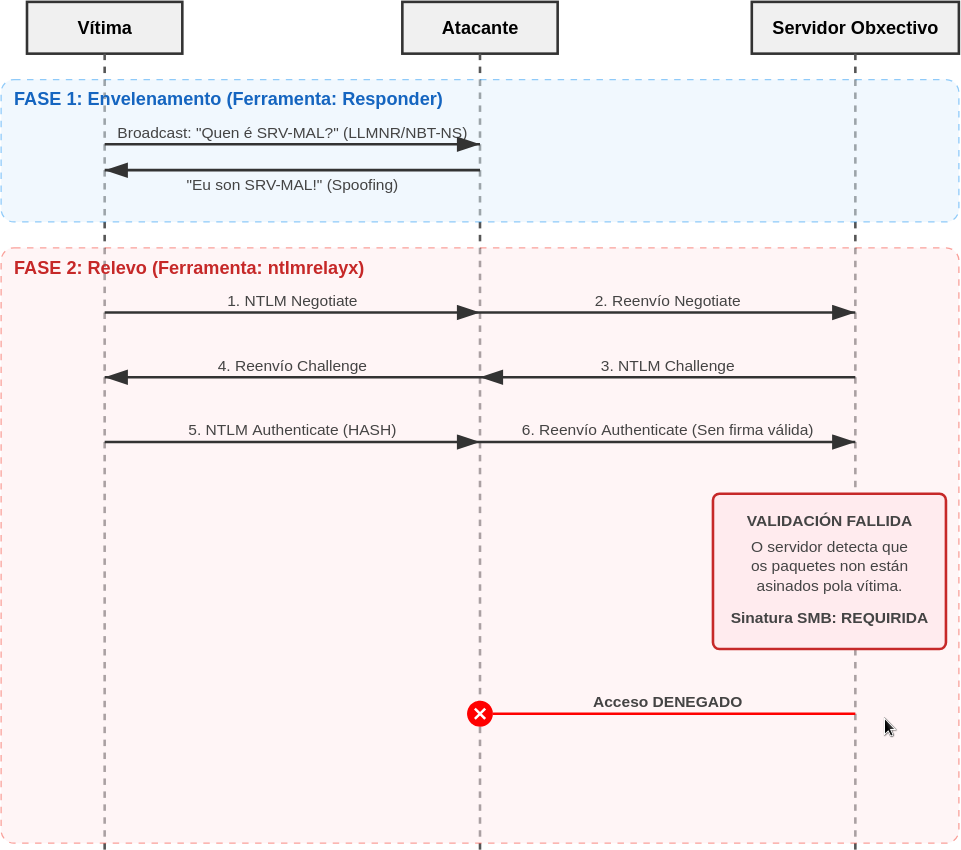

2. Activar a Sinatura SMB (Mata a Fase 2 do Escenario B)

A sinatura SMB (SMB Signing) obriga a que cada paquete leve unha firma dixital xerada coa contrasinal do usuario. * Efecto: O ataque de Relay falla. Aínda que Responder e ntlmrelayx logren poñerse no medio, non poden falsificar a firma dixital dos paquetes que reenvían. O servidor final rexeita a conexión.

Táboa Resumo

| Ataque | Obxectivo | Ferramentas | Solución Principal |

|---|---|---|---|

| Captura de Hash | Obter o hash para cracking offline. | Responder (solo) | Deshabilitar LLMNR/NetBIOS |

| NTLM Relay | Acceso inmediato a outros servidores. | Responder (cebo) + ntlmrelayx (relevo) | Forzar Sinatura SMB (SMB Signing) |

5. Diagramas Técnicos

Diagrama do NTLM Relay (Escenario B)

Este diagrama mostra o fluxo complexo onde interveñen as dúas ferramentas do atacante.

Nota: Se a sinatura SMB estivese activa no servidor, o paso 7 fallaría.